Uwaga: kampania phishingowa podszywająca się pod HitMe.pl

W ostatnich dniach, tuż przed długim weekendem, zidentyfikowaliśmy zorganizowaną kampanię phishingową, której celem jest wyłudzenie danych dostępowych oraz pieniędzy od naszych Klientów.

Jak wyglądała wiadomość phishingowa?

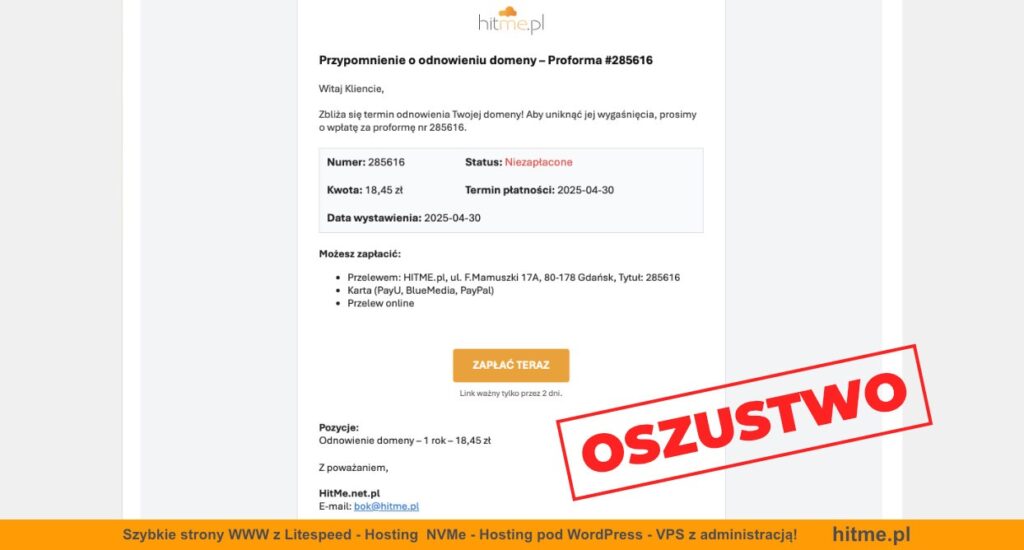

Do wielu osób trafił fałszywy e-mail zatytułowany:

„Przypomnienie o odnowieniu domeny – Proforma #285616” (podany numer)

Wiadomość pozornie wyglądała na autentyczną — zawierała prawidłowe dane adresowe naszej firmy, logo, a także format przypominający nasze realne przypomnienia o płatności. Jednak po przyjrzeniu się bardziej widać wiele cech świadczących o oszustwie:

Najważniejsze czerwone flagi:

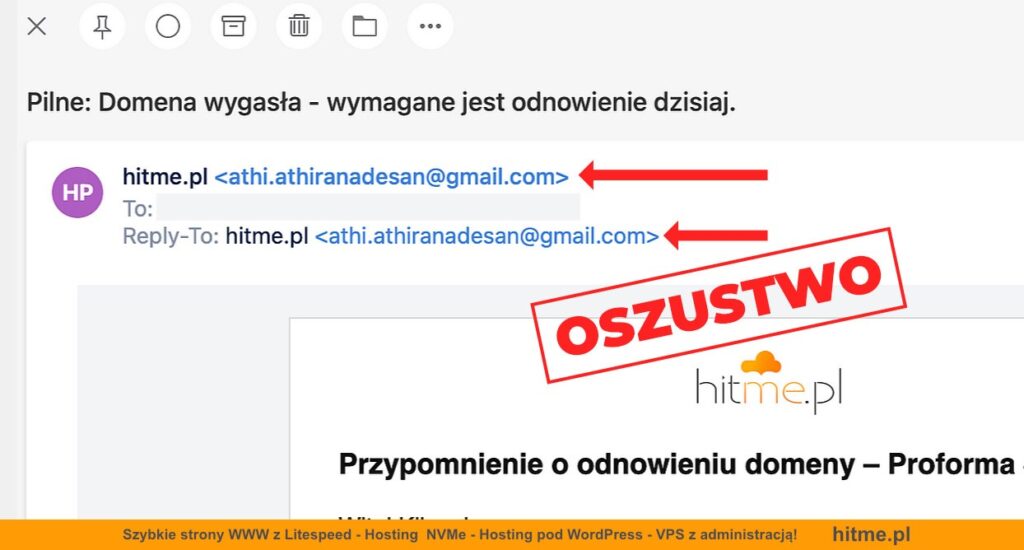

- Fałszywy adres nadawcy – zamiast naszego oficjalnego biuro@hitme.pl, e-mail pochodził z przypadkowych kont Gmail.

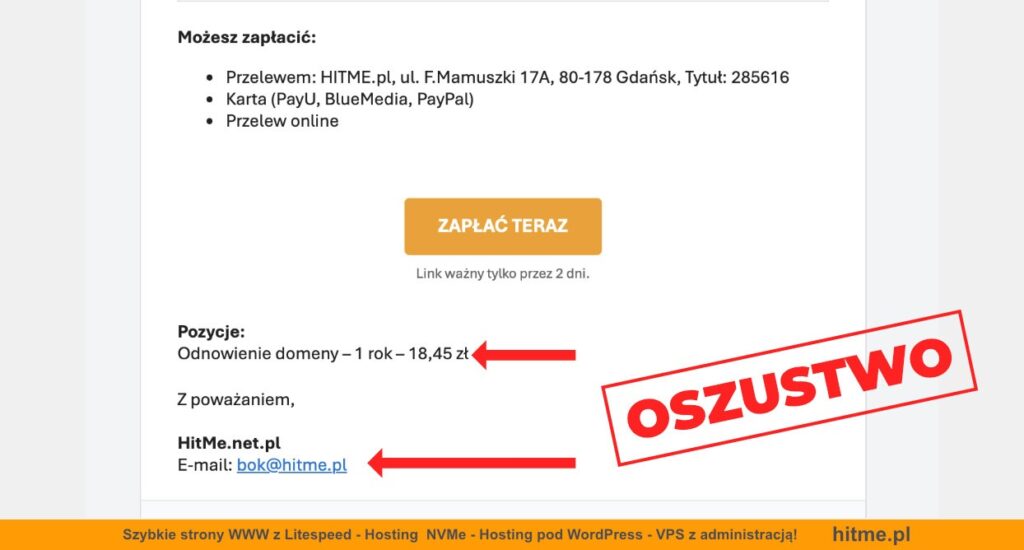

- Podmieniony link do płatności – prowadził do zewnętrznej strony:

https://wholeheartedliving.dk/polska/login.html, która imituje nasz panel. - Zmieniony adres e-mail w stopce – użyto bok@hitme.pl, który nie jest oficjalnym adresem kontaktowym.

- Nieprawidłowa kwota odnowienia – pojawiła się kwota 18,45 PLN, która różni się od rzeczywistych kwot generowanych w naszym systemie.

- Szablon tylko częściowo przypominał oryginał – użyto naszego logotypu, ale nie był to autentyczny szablon wiadomości.

Działania podjęte przez HitMe.pl

Od razu po otrzymaniu zgłoszeń do naszego biura:

- Zgłosiliśmy incydent do CERT Polska, blokując fałszywy link phishingowy

- Wprowadziliśmy obowiązkową weryfikację dwuetapową (2FA) – aktualnie każdy użytkownik, który nie miał aktywnej metody 2FA, otrzymał domyślnie aktywowaną metodę opartą o kod TOTP wysyłany e-mailem.

- Rozesłaliśmy wiadomość do wszystkich Klientów,

- Monitorujemy sytuację – wiadomości trafiają również do osób, które nigdy nie były naszymi klientami, co sugeruje wykorzystanie ogólnodostępnych baz adresów e-mail.

Jak możesz się zabezpieczyć przed takim phisingiem?

1. Używaj menadżera haseł

Dzięki aplikacjom, menadżerom haseł takim jak np. Bitwarden, dane logowania są automatycznie uzupełniane tylko na oryginalnych stronach – fałszywa strona nie dostanie Twojego loginu ani hasła.

2. Miej aktywne 2FA (uwierzytelnianie dwuskładnikowe)

Jeśli jeszcze tego nie zrobiłeś, zaloguj się do panelu i aktywuj 2FA – to najprostszy sposób na zablokowanie dostępu do konta osobom nieuprawnionym. Zobacz nasz poradnik: https://wiki.hitme.pl/pomoc/informacje/panel-klienta-logowanie-2fa-zabezpiecznie

3. Sprawdzaj adres nadawcy

Każda wiadomość od HitMe.pl pochodzi z adresu biuro@hitme.pl. Jeśli dostaniesz coś z innego e-maila – nie klikaj linków i nie dokonuj płatności!

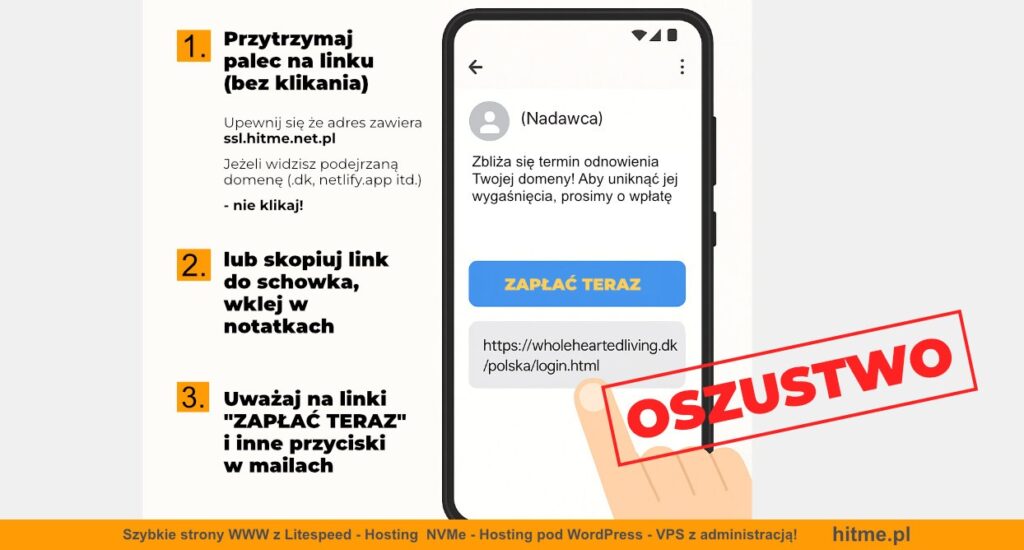

4. WAŻNE! Sprawdzaj link przed kliknięciem

Zawsze najeżdżaj kursorem na przycisk lub link i sprawdzaj, do jakiej domeny prowadzi.

Na smartfonie – przytrzymaj palec na linku (bez klikania)

W większości aplikacji (np. Gmail, Outlook, przeglądarki) przytrzymanie palcem linku wyświetli tzw. podgląd adresu URL.

Oficjalny panel Klienta zawsze posiada adres: ssl.hitme.net.pl

Jeśli zobaczysz coś podejrzanego, np. *.dk, *.xyz, *.netlify.app — nie klikaj! To najprostszy sposób, aby nie paść ofiarą oszustwa.

4. Zgłaszaj podejrzane wiadomości

Podejrzany e-mail? Prześlij go do naszego zespołu, najlepiej tworząc zgłoszenie w Panelu Klienta http://hitme.pl/zgloszenie

Ataki phishingowe stają się coraz bardziej wyrafinowane – łączą autentyczne dane, poprawne logo i mylący język. Naszym obowiązkiem jest nie tylko reagować, ale i edukować. Dziękujemy wszystkim, którzy zgłosili podejrzane wiadomości – to właśnie dzięki Wam mogliśmy zareagować błyskawicznie.

Dbajmy wspólnie o bezpieczeństwo w sieci.