Ataki DDoS

Czy zastanawiałeś się kiedyś, co to jest atak DDoS i czy może wpłynąć również na Twoją stronę internetową? Ataki typu DDoS są coraz częściej spotykanym zagrożeniem w sieci. W tym artykule dowiesz się, na czym polega atak DDoS, jak go rozpoznać, jakie są jego skutki oraz jak się przed nim bronić. Zrozumienie tego zagadnienia jest kluczem do skutecznej ochrony twoich zasobów w internecie.

Czym są ataki DDoS i jak działają?

Ataki DDoS – co to takiego? Ataki DDoS, to przede wszystkim skrót. Oznacza ataki typu Distributed Denial of Service (Rozproszona Odmowa Usługi). To poważne zagrożenie dla współczesnych systemów informatycznych. Ich głównym celem jest zalewanie serwera olbrzymią ilością zapytań w krótkim czasie. Dzięki temu infrastruktura zostaje przeciążona, a dostęp do usług staje się niemożliwy dla prawdziwych użytkowników. Przykład z życia? Proszę. Dzwoni do Ciebie raz za razem inne call-center oferując usługi. Podczas tych rozmów – Twój Klient nie może się z Tobą połączyć. Ma sygnał zajętości. Podobnie jak atakowany serwer. No dobrze, ale jak działa atak DDoS?

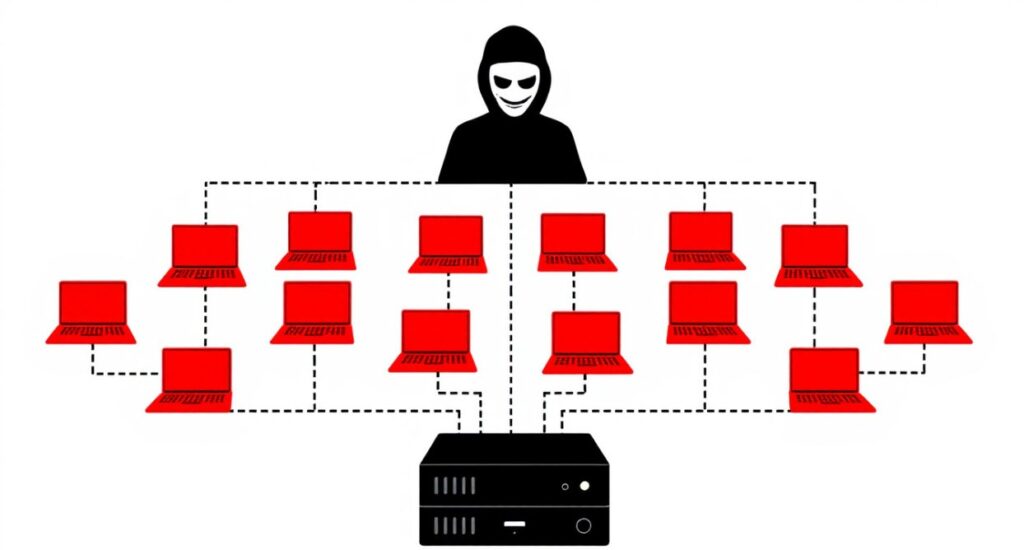

W praktyce wygląda to tak: setki lub nawet tysiące zainfekowanych komputerów i urządzeń na całym świecie zaczynają jednocześnie wysyłać żądania do wybranego serwera. Ten nie jest w stanie obsłużyć tak dużej ilości ruchu, co prowadzi do awarii lub znacznego spowolnienia działania strony internetowej czy aplikacji.

Firmy i organizacje często stają się celem takich ataków, ponieważ ich działalność opiera się na nieprzerwanym dostępie do zasobów online. Wyobraź sobie sklep internetowy, który podczas największego ruchu zakupowego nagle przestaje działać – straty finansowe mogą być ogromne.

Ataki DDoS są szczególnie groźne dlatego, że mogą być przeprowadzane z wielu różnych miejsc jednocześnie. To sprawia, że trudniej je wykryć i zatrzymać. Hakerzy wykorzystują botnety – sieci zainfekowanych komputerów – aby zwiększyć siłę swojego działania.

Jednym z przykładów zaawansowanego ataku DDoS był atak na firmę Cloudflare w 2022 roku, który został uznany za jeden z największych pod względem intensywności. Atak osiągnął szczyt na poziomie 26 milionów żądań HTTP na sekundę (RPS), co jest jednym z najwyższych wyników odnotowanych w historii. Atakujący wykorzystali botnet złożony z około 5000 zainfekowanych urządzeń, które były w stanie wygenerować olbrzymi ruch w krótkim czasie.

Najczęstsze rodzaje ataków DDoS

Różne typy ataków DDoS mają jeden wspólny cel: zakłócenie działania. Jednak metody ich przeprowadzenia różnią się między sobą.

Ataki wolumetryczne – Wyobraź sobie sytuację, w której ogromna fala danych uderza w twoją sieć, tak jakby wszyscy klienci chcieli naraz wejść do małego sklepu. To właśnie atak wolumetryczny – ogromna ilość danych jest przesyłana jednocześnie, aby przeciążyć przepustowość łącza. Jego skuteczność tkwi w prostocie: im więcej danych, tym trudniej serwerowi je odebrać i obsłużyć, co skutkuje blokadą usług dla normalnych użytkowników.

Ataki na poziomie aplikacji – Skupiają się na specyficznych usługach, takich jak formularze logowania czy bazy danych. Przykładem może być atak na formularz logowania. Wyobraź sobie sytuację, w której automatyczne boty wielokrotnie wysyłają fałszywe dane logowania, przeciążając serwer i uniemożliwiając prawdziwym użytkownikom dostęp do kont. Atak może też skutkować tymczasowym zablokowaniem kont lub wyczerpaniem zasobów aplikacji, takich jak baza danych czy czas procesora. Celem jest zakłócenie działania kluczowych funkcji witryny.

Ataki protokołowe wykorzystują luki w protokołach komunikacyjnych, takich jak TCP/IP, co sprawia, że są szczególnie groźne. Przykładem może być „SYN Flood”, który polega na przeciążeniu serwera przez fałszywe żądania połączeń. Mechanizm ten wykorzystuje trzystopniowe uzgadnianie połączenia TCP. Atakujący wysyła dużą liczbę pakietów SYN, udając chęć nawiązania połączenia. Serwer odpowiada pakietem SYN-ACK i oczekuje potwierdzenia, którego jednak nigdy nie otrzymuje. W efekcie zasoby serwera pozostają zajęte przez tzw. „pół-połączenia”, co prowadzi do przeciążenia i uniemożliwia obsługę prawdziwych użytkowników. Ten rodzaj ataku jest trudny do wykrycia, ponieważ przypomina zwykły ruch sieciowy.

Oczywiście to nie wszystkie rodzaje ataków DDoS, mamy jeszcze ataki amplifikacyjne, ataki na poziomie sesji (jak Slowloris) czy kombinacje ataków.

Atak Slowloris zyskał sławę jako jedno z najbardziej unikalnych i skutecznych narzędzi DDoS na poziomie aplikacji (Layer 7). Ale i miał duży wpływ na rozwój zabezpieczeń serwerów. Wprowadzenie mechanizmów takich jak ograniczanie czasu trwania sesji i liczby otwartych połączeń na użytkownika stało się standardem w nowoczesnych konfiguracjach serwerów HTTP, takich jak Apache czy Nginx.

Jak rozpoznać, że witryna jest celem ataku DDoS?

Atak DDoS na stronę może być trudny do wykrycia, szczególnie na początku jego trwania. Może to po prostu źle zoptymalizowana strona lub problem z połączeniem internetowym. Pamiętaj że nie chodzi tylko o Ciebie. Jak sprawdzić czy mam atak DDoS? Oto objawy, na które warto zwrócić uwagę, jeśli występują w tym samym czasie:

- Witryna ładuje się wolniej niż zwykle.

- Serwer przestaje odpowiadać na żądania.

- Obserwujesz nietypowy wzrost ruchu w logach.

- Użytkownicy zgłaszają problemy z dostępem do strony.

Miej świadomość, że te objawy mogą być mylone z innymi problemami, na przykład limitem zasobów na serwerze współdzielonym. Jeśli korzystasz z hostingu, który nie jest elastyczny to zwiększony ruch od legalnych użytkowników może wywołać podobne skutki, co atak DDoS. Na przykład, sklep internetowy może przestać odpowiadać podczas promocji, gdy wielu klientów próbuje jednocześnie złożyć zamówienie. Dlatego ważne jest, aby monitorować ruch i współpracować z dostawcą hostingu w celu dokładnego zidentyfikowania problemu.

Skutki ataków DDoS dla firm i organizacji

Podczas ataku DDoS zarówno firmy, jak i użytkownicy indywidualni odczuwają jego negatywne skutki. Przedsiębiorstwa, które są celem takiego ataku, mogą doświadczyć poważnych strat finansowych. Gdy serwer nie jest w stanie obsługiwać normalnego ruchu z powodu przeciążenia, usługi stają się niedostępne. To prowadzi do utraty klientów i zysków.

Wyobraź sobie sytuację, w której sklep internetowy pada ofiarą ataku typu DDoS podczas kluczowego okresu sprzedażowego, jak Black Friday. Klienci próbujący wejść i dokonać zakupów napotykają problemy z ładowaniem strony lub całkowity brak dostępu do niej. To, ile trwa atak DDoS zależy atakującego. Może trwać od kilku minut do kilku dni, a w skrajnych przypadkach nawet tygodni. To nie tylko odbija się na ich decyzjach zakupowych w danej chwili ale i w przyszłości. Znajdą inny sklep i dodadzą do ulubionych, a Tobie przepadną fundusze włożone w kampanię reklamową.

Dla firm działających online każda minuta przestoju oznacza straty finansowe oraz potencjalne szkody dla ich wizerunku. Wielokrotnie przedsiębiorstwa muszą ponosić dodatkowe koszty związane z przywróceniem działania swoich systemów oraz wdrażaniem nowych środków ochrony przed kolejnymi zagrożeniami tego rodzaju.

Z drugiej strony użytkownicy indywidualni również odczuwają skutki takich incydentów. Brak dostępu do ulubionych aplikacji czy stron internetowych może być frustrujący i dezorientujący. Szczególnie jeśli chodzi o serwisy społecznościowe czy platformy streamingowe – niemożność korzystania z nich przez dłuższy czas może prowadzić do niezadowolenia i poszukiwania alternatywnych rozwiązań.

Ataki DDoS na stronę pokazują również słabość istniejących zabezpieczeń cyfrowych wielu organizacji oraz konieczność inwestycji w nowsze technologie ochrony sieciowej. Tu nie ma zmiłuj, mamy rok 2025r. i zagrożenie atakami DDoS na infrastrukturę jest jeszcze bardziej realne niż kiedyś.

Metody ochrony przed atakami DDoS

Atak DDoS jak się bronić? Istnieje wiele sposobów, aby zabezpieczyć swoje zasoby. Pamiętaj o rozwiązaniach typu:

- Monitoring ruchu sieciowego – Regularne monitorowanie pomaga wykryć nietypowe wzorce ruchu, takie jak nagły wzrost liczby zapytań z jednego regionu lub w określonych godzinach. Na przykład, monitoring może wykryć masowe zapytania HTTP, które sugerują przygotowania do ataku typu DDoS.

- Wykorzystanie firewalli i systemów IDS/IPS – Te narzędzia automatycznie blokują podejrzane żądania, np. zapytania z nieautoryzowanych adresów IP lub te, które zawierają nieprawidłowe dane. Firewalle mogą też ograniczyć liczbę żądań od jednego użytkownika w krótkim czasie. Jeśli chcesz chronić własną infrastrukturę – nie polegaj wyłącznie na zwykłych routerach.

- Usługi ochrony przed DDoS w chmurze – Firmy takie jak Cloudflare czy Akamai oferują mechanizmy, które przekierowują ruch przez swoje serwery, gdzie jest on filtrowany. Na przykład, ruch z botów zostaje automatycznie odrzucony, a prawdziwe zapytania docierają do serwera bez zakłóceń.

- Segmentacja sieci – Oddzielenie kluczowych zasobów minimalizuje skutki ataku DDoS. Na przykład, oddzielenie bazy danych od publicznie dostępnych serwisów zapewnia ich lepszą ochronę. Segmentacja pozwala też szybko zidentyfikować obszary dotknięte atakiem i podjąć odpowiednie kroki.

- Zabezpieczenia Anti-DDoS oferowane przez hosting – Wiele firm hostingowych oferuje wbudowane mechanizmy ochrony przed atakami DDoS. Tego rodzaju usługi automatycznie filtrują podejrzany ruch, zanim dotrze on do twojej witryny, co pozwala na utrzymanie jej dostępności nawet podczas ataku. Jest to o wiele mniej kosztowne rozwiązanie niż zakup i utrzymanie infrastruktury samodzielnie.

Zastanawiasz się, jak wykryć atak DDoS i szybko zareagować? Kluczowe jest posiadanie planu awaryjnego. W razie zagrożenia, zapewnienie kontaktu z osobami odpowiedzialnymi za infrastrukturę może uratować Twoją firmę przed poważnymi stratami.

Czy warto inwestować w ochronę przed atakami DDoS? Zdecydowanie tak. Koszt zapobiegania jest niższy niż konsekwencje. Pamiętaj, że ataki tego typu stają się coraz bardziej zaawansowane. Odpowiednia obrona przed atakami DDoS to inwestycja w stabilność twojego biznesu.

Podsumowując, ataki DDoS to realne zagrożenie, które może dotknąć każdego. Teraz wiesz, jak rozpoznać atak DDoS, jak sprawdzić jego objawy i co zrobić, aby się przed nim bronić. Nie zwlekaj z wdrożeniem odpowiednich środków ochrony. Bezpieczna strona to zadowoleni klienci i spokój dla ciebie.